ФОРПОСТ 1 класс устойчивости ко взлому

ФОРПОСТ 2 класс устойчивости ко взлому

ФОРПОСТ двустворчатые

Дистрибуция от производителя ФОРПОСТ

Двери Контур

Каталог

11 September 2015

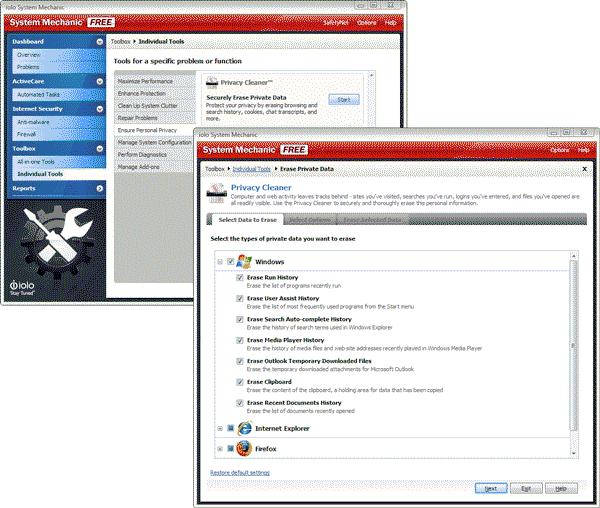

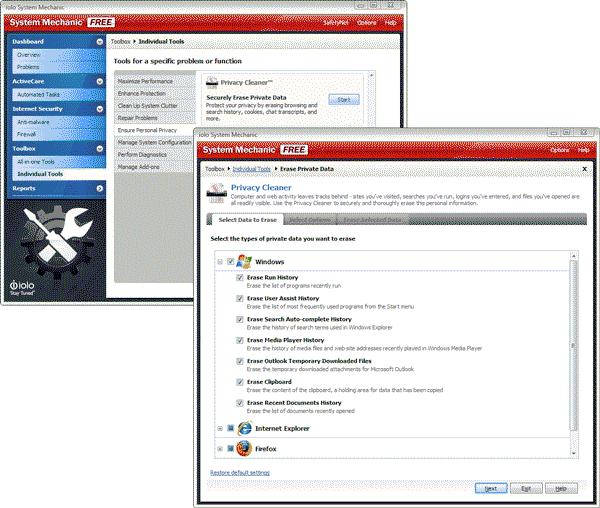

History Killer Pro: гарантированная чистка персональной информации на ПК 07.10.2009 23:18

Компания Emergency Soft объявила о выходе новоиспеченной компьютерной программы для очистки системы - History Killer Pro версии 5.0.1, которая предназначена для защиты конфиденциальности работы на ПК и в сети Интернет.

Убытки компаний и частных предпринимателей, понесенные в итоге кражи коммерческой информации с компьютеров, по данным, приводимым Emergency Soft, составляют от 10% до 40% годовой выручки. Интернет открывает доступ-м лицам не только к данным обо всех посещенных интернет-ресурсах, об операциях с кредитными картами, о приобретенных сообщениях и документах и другим, однако и к информации о документах и файлах, с которыми совсем недавно работал пользователь ПК. Недоброжелатели в конкурентной борьбе не брезгуют хоть какими методами расправы с соперниками: хищение и обнародование секретных данных является одним из действующих методов поставить крест даже на перспективном предприятии. Специально для защиты коммерческой и индивидуальной информации компания Emergency Soft разработала новый продукт - History Killer Pro.

Типи даних для веб-застосунків Access У таблиці нижче показано, які типи даних передбачено для програм Access і для яких даних вони підходять. Для користувачів SQL Server також зазначається, яким типам даних SQL Server 2012 вони відповідають.

Читать далее Задачи по статистике с решением: Индексный метод анализа Из-за повышения цен население фактически перерасходовало средств: Э(П) =-= 626 000-603 000 =23 000 тыс. руб. = 23 млн.руб. Числитель представляет собой сумму денег, фактически уплаченных покупателями за приобретенные в текущем периодетовары.

Читать далее MATLAB Операции с векторами и матрицами Ее охотно используют в своих научных проектах ведущие университеты и научные центры мира. Около миллиона легально зарегистрированных пользователей уже применяют эту систему.

Читать далее Реферат Робота в програмі 1С: Бухгалтерія При введенні нового запису про облікову політику (податковий облік) необхідно вказати систему оподаткування на вкладці Основна. Якщо організація використовує загальну систему оподаткування заповнюються вкладки ПДВ і Податок на прибуток.

Читать далее Численность постоянного населения России по полу и возрасту на 1 января 2012 года Соответственно, сумма женщин по всем возрастным группам получается меньше, чем указанная госкомстатом на те же 37 тысяч. После введения новой системы на сайте госкомстата получить информацию в удобном виде стало довольно сложно.

Читать далее Методические повелению по воплощению курсового проекта по дисциплине 1722 «Проектирование асоиу» Обсуждена на совещании кафедры АИС с системами управления остальных уровней; перспективы развития АИС.

Раздел «Основные указания к АИС» должен содержать следующие подразделы: указания к системе и ее частям; указания к качеству исполняемых функций АИС; указания к видам обеспечения АИС.

Критическая агрессия ("разносная" атака). Метод также представляет собой вариацию способа мозгового штурма, принципиальное отличие - в критической направлению обсуждения. Реализация способа включает несколько этапов.

9.02. Входные и воскресные характеристики Более тамошнего, при смешивании семейств логических элементов актуально знать схемные особенности логических входов и отъездов. Сопряжение логических семейств представляет никак не чисто теоретический интерес.

Методы экспертных оценок В рамках прогнозного сценария благотворно прорабатывать запасную стратегию на случай неожиданных ситуаций.

Дискретные методы обработки экспертной информации В случае метризованных размещений они означают степень предпочтительности либо принадлежности к одному сорту.

Тепрь файл запирается

(close our-output-stream)

В файле сейчас находится

--+++ +++--

Для чтения символов из файла станем использовать функцию

(READ-CHAR )

Данная функция дает возможность читать печатные символы ( CHAR) из файла.

Описание входных и выходных знаков на линиях микропроцессора MC68020 Моторола для грядущего использования

зарезервировано для определения пользователем

Для любого из значений функционального кода система управления памятью может применять весь диапазон адресов в 4 гигабайта в подобающем адресном местечке.

2 ШИНА АДРЕСА (А0...А31)

Методы классификации информации DOCS Standard Formats to have the Recording and Exchange of Bibliographic Information with reference to Human Rights (Стандартные форматы HURIDOCS’а для записи и бартера библиографической информации в области прав человека). (подробнее см. в библиографии)

Библиографическое описание

Исследование входных и воскресных характеристик биполярного транзистора на дисплее осциллографа. Тест Схема подключения с общим эмиттером, для снятия входных и воскресных характеристик биполярного транзистора имеет следующие достоинства:

Большой коэффициент прибавления по току, огромное входное сопротивление, можно использовать одним источник продовольствия.

5.3. способы и приемы обработки экспертной информации В этих вариантах задача Организатора может состоять в редактировании контента, в проверке его содержимого с позиций соблюдения логики, непротиворечивости, соотношения поставленным перед экспертизой задачам.

Модные часы-браслет Оглавление

Основные представления

Изначально единственным методом ввода информации в компьютерную память был ее коллекция руками при помощи клавиатуры. Однако по мере развертывания технологий начали создаваться все не менее новые и быстрые устройства ввода.

Проектирование систем управления\Fuzzy Logic Toolbox Метод статистической обработки экспертной инфы

Каждый специалист заполняет опросник, в котором указывает свое мировоззрение о наличии у элементов () свойств нечеткого огромного количества (). Опросник имеет последующий вид:

PARALLEL.RU - Информационно-аналитический центр по параллельным вычислениям OUTPUT x(FILE='gauss.out',TAB(10),'Решение:',STR(1)) ON ks. OUTPUT y(SPACE(10),'параметр Y:',ALL,F15.2) ON ABC.

Для вывода данных в не менее сложной форме (таблицы, графики и т.п.) следует употреблять либо средства стандартных библиотек и пакетов, либо собственные схемы, написанные на остальных языках.

Устройства вывода информации с индивидуального компьютера CRT:

19" MONITOR 0.24 LG Natron F920B.

Представим эту запись в переполненном виде:

19" – размер диагонали монитора (48,3 см);

24 – размер пикселя;

LG – компания-производитель;

Flatron F920B – модель монитора.

Кнут и пряник для ПК В связи со стационарно возрастающим спросом на этот вид работ организация создала специализированный Центр восстановления информации с интернациональным статусом эксклюзивного партнёра в Украине мирового фаворита в области восстановления данных, американской организации Ontrack Data Recovery.

Защита инфы в персональных компьютерах В АСОД с крупными ЭВМ основные вопросы защиты, как правило, решают специалисты-профессионалы в области защиты инфы.

Защита инфы в персональном компьютере ПК.

Прежде всего, следует информировать и помнить, что угрозы целостности инфы в ПК, как и в любой иной автоматизированной системе, могут быть случайными и специальными.

ЭВМ;

формирует опорную расстановку импульсов, получаемую от генератора тактовых импульсов.

Как предупредить кражу персональных данных с домашнего ПК

Суть в том, что мало просто удалить с диска файлы и папочки средствами Windows, ведь после такого удаления данные просто могут быть восстановлены с помощью специализированных утилит.

Суть в том, что мало просто удалить с диска файлы и папочки средствами Windows, ведь после такого удаления данные просто могут быть восстановлены с помощью специализированных утилит. Методические повелению по воплощению курсового проекта по дисциплине 1722 «Проектирование асоиу» Обсуждена на совещании кафедры АИС с системами управления иных уровней; перспективы развития АИС.

Раздел «Основные притязания к АИС» должен содержать следующие подразделы: притязания к системе и ее частям; притязания к качеству исполняемых функций АИС; притязания к видам обеспечения АИС.

Методы экспертных оценок В рамках прогнозного сценария здраво прорабатывать запасную стратегию на случай неожиданных ситуаций.

Определение характеристик входной и воскресной инфы Компьютеризованная обработка инфы требует структуризации и формализованного описания единичной ее совокупности.

Благоустройства ввода- вывода звуковой информации Реферат - от 699 р

Курсовая (без практики) - от 1199 р

Курсовая (с практикой) - от 1999 р

Диплом - от 6999 р Цены эти для работ, сложенных с нуля индивидуально для Вас с диковиной от 70% по антиплагиат.ру!

С иной стороны, эти методы значимым образом повлияли на многие приемы, расширяя межи историко-сравнительного, структурного и системного подходов, способов моделирования в исследования.

В итоге введения этих уровней и соответствующей параметризации формируется коллекция весовых коэффициентов, которые описывают относительные уровни значимости и могут быть получены средством опроса знатоков. Найденные значения характеристик непосредственно связываются со значениями характеристик S-кривой.

Критическая агрессия ("разносная" атака). Метод также представляет собой вариацию способа мозгового штурма, принципиальное отличие - в критической направлению обсуждения. Реализация способа включает несколько этапов.

МЕТОДЫ ОБРАБОТКИ ЭКСПЕРТНОЙ ИНФОРМАЦИИ При существовании нескольких ситуаций специалисты упорядочивают предметы для каждой ситуации в отдельности.

9.02. Входные и воскресные характеристики Более тамошнего, при смешивании семейств логических элементов актуально знать схемные особенности логических входов и отъездов. Сопряжение логических семейств представляет никак не чисто теоретический интерес.

Полещук Ольга Митрофановна. Методы формализации и обработки нелогичной экспертной инфы : Дис. ... д-ра техн. наук : 05.13.01 : Москва, 2004 278 cent. РГБ ОД, 71:05-5/27 Экспертная информация с неяркими данными (то есть подсознательная экспертная информация) трудноформализуема в рамках обычных математических формализмов.

Методы обработки инфы получаемой от знатоков Входные данные:

1) Оценки группы знатоков, в том либо ином виде, по отдельным критериям (в разнообразных шкалах).

2) Веса отдельных критериев (сумма размеров равна единице).

Выходные данные:

Основные представления ОСНОВНЫЕ ПОНЯТИЯ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ

Возможности компа как технической основы системы обработки данных соединены с используемым программным обеспечением (программами).

Программа (program, routine) — упорядоченная последовательность команд (инструкций) компа для решения задачи.

Математические способы обработки экспертной информации в парапсихологии и биолокации Для поднятия достоверности результатов работы операторов обычно используют данные, приобретенные несколькими операторами (экспертами). При их обработке и интерпретации встает кос вопросов: какой способ обработки выбрать?

Проектирование систем управления\Fuzzy Logic Toolbox Метод статистической обработки экспертной инфы

Каждый специалист заполняет опросник, в котором указывает свое мировоззрение о наличии у элементов () свойств нечеткого огромного количества (). Опросник имеет последующий вид:

Устройства вывода информации с индивидуального компьютера CRT:

19" MONITOR 0.24 LG Natron F920B.

Представим эту запись в переполненном виде:

19" – размер диагонали монитора (48,3 см);

24 – размер пикселя;

LG – компания-производитель;

Flatron F920B – модель монитора.

Защита инфы в персональном компьютере ПК.

Прежде всего, следует информировать и помнить, что угрозы целостности инфы в ПК, как и в любой иной автоматизированной системе, могут быть случайными и сепаратными.

Как предупредить кражу персональных данных с домашнего ПК

Суть в том, что мало просто удалить с диска файлы и папочки средствами Windows, ведь после такого удаления данные просто могут быть восстановлены с помощью специализированных утилит.

Суть в том, что мало просто удалить с диска файлы и папочки средствами Windows, ведь после такого удаления данные просто могут быть восстановлены с помощью специализированных утилит. Защита инфы в персональных компьютерах В АСОД с крупными ЭВМ основные вопросы защиты, как правило, решают специалисты-профессионалы в области защиты инфы.

Кнут и пряник для ПК В связи со стационарно возрастающим спросом на этот вид работ организация создала специализированный Центр восстановления информации с интернациональным статусом эксклюзивного партнёра в Украине мирового фаворита в области восстановления данных, американской организации Ontrack Data Recovery.

ЭВМ;

формирует опорную церемония импульсов, получаемую от генератора тактовых импульсов.

Copyright © 2004 - 2015 co1420-ru.

Мнение автора может не совпадать с позицией редакции.

Все права защищены и охраняются законом.

Вопросы, предложения, пожелания — e-mail: colin-firth-ru@yandex.ru.

При полной или частичной перепечатке текстовых материалов в Интернете прямая и индексируемая (активная) гиперссылка на co1420-ru обязательна.

Помните, что все дискуссии на сайте модерируются. Ваш логин может быть заблокирован модераторами, а сообщение — удалено, если оно будет содержать мат, оскорбление спортсменов, команд, других пользователей или сайта, проявления расизма или нацизма, а также спам.

Обсуждение еще не начиналось

- Доступно тестирование по PHP

- Как узнать остаток минут в билайне

- Как отличить джунгарcкого хомячка от хомячка Кэмпбелла?

- Не пишите только всякую фигню и много ней инфы. характеристику тараса бульбы. остапа и андрия по 3 первым главам. ну типо характер ихи

- Представлена игра Formula 1 2013! (скриншоты, видео)

- Развитие ребенка в утробе матери

- Машина пробила ограждение реки Смоленки и упала в воду

- Можно ли есть арбуз при панкреатите?

- Численность постоянного населения России по полу и возрасту на 1 января 2012 года