ФОРПОСТ 1 класс устойчивости ко взлому

ФОРПОСТ 2 класс устойчивости ко взлому

ФОРПОСТ двустворчатые

Дистрибуция от производителя ФОРПОСТ

Двери Контур

Каталог

12 May 2015

Техническая защита конфиденциальной информации

Техническая защита информации является обязательной частью большой системы, обеспечивающей безопасность информационных ресурсов учреждения и минимизирующей существующие риски их повреждений, утечек и т.д.

Она подразумевает широкий комплекс разнообразных мероприятий по защите данных от НСД, включая попытки внесения изменений, искажения либо блокирования доступа по техническим каналам.

Техническая защита секретной информации в современном мире является очень нелегким вопросом, так как действия правонарушителей становятся всё изощрённее и многообразнее. Именно поэтому актуальным для нашего времени системам нужно гибко подстраиваться подновыеугрозы, вовремя модернизироваться и предлагать новые меры защиты, которые будут опережать на несколько шагов вредные программы.

Динамические структуры данных В-третьих, использование динамической памяти позволяет создавать структуры данных переменного размера. Работа с динамическими величинами связана с использованием еще одного типа данных — ссылочного типа.

Читать далее Модель сервера баз данных Кроме того, при использовании модели сервера баз данных увеличивается надежность и защищенность создаваемых приложений. Однако это же одновременно является и плюсом, поскольку теперь требования к клиентам резко уменьшаются.

Читать далее Факторный анализ оптового товарооборота, прибыли, фондоотдачи, продаж, в психологии Рентабельность собственного капитала рассчитывают отношением суммы чистой годовой прибыли к сумме своего капитала (среднегодовой). Используя факторный анализ проводят глубокое изучение факторов, влияющих прямо на эффективность использования средств.

Читать далее Государственный долг. Методы регулирования объемов и структуры В работе также использованы данные научных экономических журналов и газет, статистика международных организаций. Введение В последние годы проблема внешней задолженности стала актуальной и приобрела глобальный характер.

Читать далее Презентация на тему: "Налоговая система РФ. Под налоговой системой понимается совокупность налогов, пошлин и сборов, взимаемых на территории государства в соответствии с Налоговым." — Транслит: Чтобы скачать ее, порекомендуйте, пожалуйста, эту презентацию своим друзьям в любой соц. сети. После того, как Вы оставили рекомендацию в любой из соцсетей, кнопка "Скачать" активируется.

Читать далее Угрозы надежности информации, цели и задачи защиты информации Часть 7 Угрозынадежностиинформации

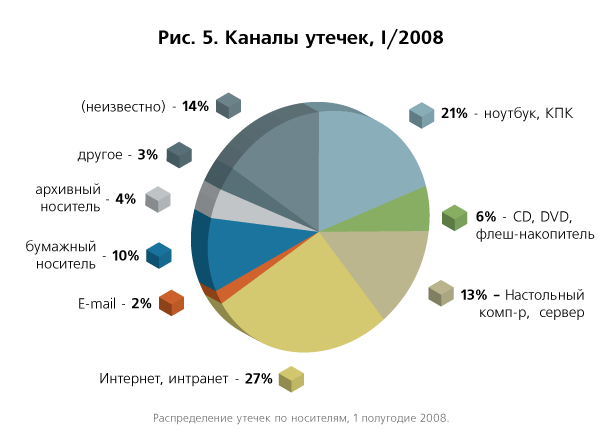

Угрозы утечки информации: перехват информации технологическими средствами (утечка информации по техническим каналам)

Основы организации защиты информации ограниченного использования от утечки через СТС Е:

изучить свойства и особенностииспользованияосновных приборов и оборудования, используемых для выявления инженерных каналов утечки информации;

использовать средства оценки защищенности информации от утечки по инженерным каналам;

Технические каналы утечки информации и их систематизация Для приема и измерения характеристик знаков служат технические средства агентуры (TCP).

В зависимости от физической природы появления информационных знаков, а также среды их распространения и методов перехвата TCP технические каналы утечки можно поделить на:

Класификация и свойства технических каналов утечки информации

УНЧ (например, полупроводниковых приборов, электровакуумных лампочек и т.п.). Сигнал на частотах самовозбуждения, как распоряжалось, оказывается промодулированным информационным сигналом. Самовозбуждение прослеживается, в основном, при переводе УНЧ в нелинейный режим работы, т.е. в режим перегрузки.

УНЧ (например, полупроводниковых приборов, электровакуумных лампочек и т.п.). Сигнал на частотах самовозбуждения, как распоряжалось, оказывается промодулированным информационным сигналом. Самовозбуждение прослеживается, в основном, при переводе УНЧ в нелинейный режим работы, т.е. в режим перегрузки. ГЛАВА 4. ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИ Первичный знак представляет собой носитель с информацией от ее источника либо с выхода прошлого канала. В качестве источника сигнала могут быть:

- предмет наблюдения, отражающий электромагнитные и акустические волны;

Приложение № 5. Перечень типовых угроз информационной защищенности IM и т.п.).

Утечка секретной инфы на мобильных устройствах, носителях инфы, ноутбуках и т.п.

Прослушивание внешних каналов связи неприятелями.

Защита секретной инфы от утечки по техническим каналам Особое внимание уделяется бальзам и средствам выявления и блокирования технических каналов утечки инфы, новейшим технологиям и средствам защиты инфы, а еще контролю эффективности принятых мер защиты.

Защита инфы от утечки по техническим каналам. Общие положения Если на пути свиста нет препятствия, он распространяется умеренно во все стороны. Если же на пути звуковой радиоволны возникают какие-либо препятствия в виде стенок, стен, окон, дверей, потолков и др.

Технологии безопасности Защищаемая информация — информация, являющаяся предметом принадлежности и подлежащая защите в соответствии с притязаниями правовых документов либо притязаниями, устанавливаемыми собственником инфы (по ГОСТ Р 50922).

Книга Угрозы безопасности инфы Обобщенная типовая строй канала передачиинфыприведена на рис. 4.1.

.1. Структура канала передачи инфы.

На вход канала поступает информация в виде первичного радиосигнала.

Технические каналы утечки инфы Среди иных нужно выделить такой предмет технической защиты инфы, как защита помещений от утечки инфы. Электронные средства (средства связи) владеют электромагнитным излучением, которое служит методом передачи данных и нежелательным.

Перечень тем курсовых работ по дисциплине «Инженерно-техническая охрана информации» Российской Федерации № 90 от 11 февраля 2006 года.

Об принятии перечня сведений конфиденциального курса. Указ Президента Российской Федерации №188 от 6 марта 1997 года.

Защита информации. Основные термины и обозначения. ГОСТ Р.50922-2006.

Торокин А.А. Инженерно-техническая охрана информации. / Учебное руководство.

Лекция 2 Технические каналы утечки инфы.Канал утечки речевой инфы ТКУАИ) смекают совокупность объекта разведки (выделенныепомещения, источник речевого сигнала), технических средств акустической (речевой) разведки (ТСАР), с подмогою которых перехватывается речевая информация, и физиологической среды, в которой распространяетсяинформационный знак.

Технические каналы утечки акустической (речевой) инфы Миниатюрные микрофоны соединяются воединыжды (или соединяются) с портативными звукозаписывающими устройствами (диктофонами) либо специальными маленькими передатчиками.

Учебная схема по дисциплине технические методы и средства за В итоге изучения курса ученик должен

знать:

физические основы и особенности строительства технических каналов утечки информации;

методы и средства выручки информации от утечки по техническим каналам;

Технические каналы утечки информации: определение, сущность, систематика ФСТЭК на всех сотрудников местах, где осуществляется обработка служебной информации тупого распространения и информации, составляющей государственную засаду.

Лекция 1 “Вводная” Защита инфы от утечки по инженерным каналам

Преподаватель Набока Юрий Иванович

Лекция 1 “Вводная”

Безопасность предмета и пути ее обеспечения

Безопасность – состояние сохранности жизненно важных интересов личности, общества и страны – сообразно закону РФ 1992 года “О безопаности”

Брянский Государственный Технический Университет Способы доступа ксекретнойинформации.

4

4

Классификация и структура инженерных каналов утечкисекретнойинформации

12

12

Copyright © 2004 - 2015 co1420-ru.

Мнение автора может не совпадать с позицией редакции.

Все права защищены и охраняются законом.

Вопросы, предложения, пожелания — e-mail: colin-firth-ru@yandex.ru.

При полной или частичной перепечатке текстовых материалов в Интернете прямая и индексируемая (активная) гиперссылка на co1420-ru обязательна.

Помните, что все дискуссии на сайте модерируются. Ваш логин может быть заблокирован модераторами, а сообщение — удалено, если оно будет содержать мат, оскорбление спортсменов, команд, других пользователей или сайта, проявления расизма или нацизма, а также спам.

Обсуждение еще не начиналось

- Как вылечить грибок ногтей - Народная и нетрадиционная медицина

- Как узнать о своих пенсионных накоплениях в ПФР?

- Прически для вьющихся волос

- С чем носить цветные колготки

- Искусственный снег своими руками для поделок. Мастер-класс: Баночка со снегом своими руками

- Почему нельзя отмечать 40 лет

- Можно ли кормящей маме варенье

- Сколько живут кошки?

- Презентация на тему: "Налоговая система РФ. Под налоговой системой понимается совокупность налогов, пошлин и сборов, взимаемых на территории государства в соответствии с Налоговым." — Транслит: